E-FOTA und Intune

Samsung bietet mit dem Knox Dienst E-FOTA (Enterprise Firmware Over The Air) Updates für Samsung Android Geräte an. Mit E-FOTA können beispielsweise Gerätegruppen für individuelle Update-Einstellungen erstellt werden, z.B. welche und zu welchen Zeiten diese Updates auf die Geräte installiert werden sollen. Darüber hinaus gibt es Einstellungsmöglichkeiten, ob der Anwender noch die Gerätekonfiguration ändern darf oder nicht. E-FOTA bietet eine granulares Updatemanagement für Firmengeräte.

Der E-FOTA Dienst wird von Samsung im Rahmen von Samsung Knox bereitgestellt und kann mit Microsoft Endpoint Manager verbunden werden. In Microsoft Intune verwaltete Geräte können in das E-FOTA Updatemanagement eingebunden werden. Geräte müssen nicht eigens in E-FOTA übernommen (z.B. CSV Import) werden, sondern werden gleich über eine Gruppe hinzugefügt und darüber auch verwaltet. Als weiterer Vorteil kann sichergestellt werden, dass eine Weitergabe von nur Intune verwalteten Geräten an E-FOTA erfolgt.

Mittels Gerätegruppen in Azure Active Directory (AAD) lassen sich Geräte klassifizieren und werden dann später in E-FOTA den entsprechenden Konfigurations-Gruppen (Campaign) zugewiesen. Denkbar an dieser Stelle sind Pilotgruppen, um Updates zu testen, Gruppen für Unternehmensbereiche oder Kiosk-Geräte anzulegen und die Firmware/Updates, je nach Bedarf zu steuern.

Die E-FOTA Gruppen (Campaign) können jeweils unterschiedliche Update-Einstellungen haben und die korrespondierenden AAD-Gerätegruppen können diesen individuell zugeordnet werden. Wird also eine AAD Gruppe einer Campaign zugeordnet, so bekommen alle Geräte der AAD Gruppe die Einstellungen aus der Campaign der sie zugeordnet sind.

In diesem Blog schauen wir auf die Möglichkeiten von E-FOTA in Kombination mit Enterprise Mobility Management (EMM) und auf die Verknüpfung von E-FOTA mit Microsoft Endpoint Manager.

Dieser Artikel setzt Azure Active Directory (AAD) und dass Gerätemanagement in Microsoft Intune voraus. Neben Intune und AAD wir ebenso ein Zugang zu Samsung Knox benötigt.

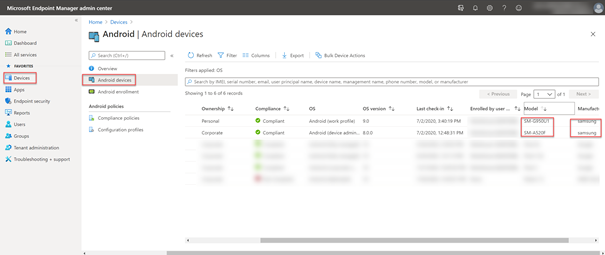

In diesem Blog wird eine bereits bestehende Intune Umgebung verwendet. Hier werden bereits Samsung Geräte verwaltet.

In der Intune Konsole sehen wir zwei Samsung Geräte

(Devices – Android Devices)

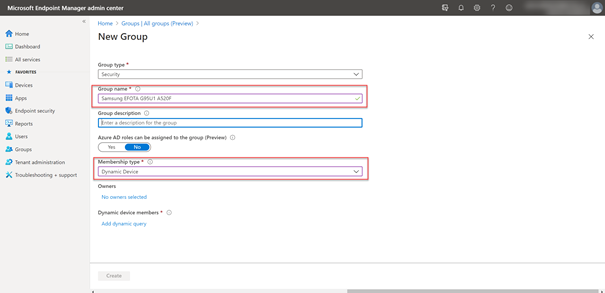

Nun soll eine Gruppe erstellt werden, die diese beiden Samsung Modelle enthält, um später das Update-Management in E-FOTA einzurichten. Die Gruppe wird dynamisch angelegt, um weitere Samsung Geräte automatisch mit aufzunehmen. Kommen hier neue Geräte in die Gruppe, so werden diese auch automatisch der in E-FOTA zugewiesenen Einstellung zugeordnet.

Um nun eine dynamische Gruppe zu erstellen gehen wir in der Intune Konsole auf Groups, New Group. Im Beispiel verwenden wir «Samsung EFOTA G950U1 A520F» als Name. Da Geräte der jeweiligen Geräte hinzugefügt werden sollen, verwenden wir den Gruppentyp Dynamic Device.

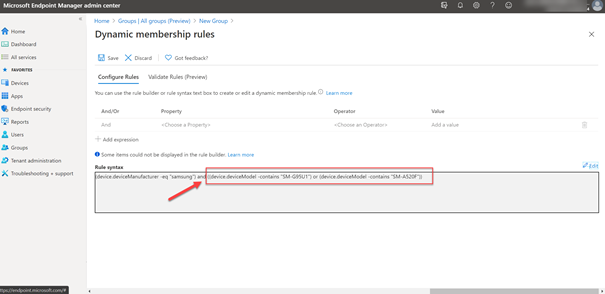

Als Gruppenkriterium verwenden wir hier als Hersteller Samsung sowie die jeweiligen Modelle für eine granulare Steuerung der Gruppenmitgliedschaft.

Das Kriterium wäre hier: (device.deviceManufacturer -eq “samsung”) and ((device.deviceModel -contains “SM-G950U1”) or (device.deviceModel -contains “SM-A520F”))

Zu beachten ist, dass komplexere, logische Gruppierungen nicht mehr im UI/Querybuilder dargestellt werden können und daher im Feld Rule Syntax eingegeben werden müssen. Nach der Eingabe muss noch mit Save und Create bestätigt werden. Danach werden die Geräte der Gruppe hinzugefügt. Der Prozess kann einige Minuten in Anspruch nehmen.

Nachdem die erste Gruppe für E-FOTA in AAD angelegt ist, muss eine Verbindung zwischen E-FOTA und Intune hergestellt werden. Die Kommunikation zwischen E-FOTA und AAD erfolgt über die Graph API. Der Zugriff auf AAD Ressourcen, wie etwa Gruppen, erfordert eine Identifizierung in AAD. Hierzu muss eine Anwendung registriert werden. Eine Anwendung kann eine Web- oder mobile App als auch eine Web-API sein.

Anmerkung: Auf der Samsung Knox Seite findet sich eine Anleitung (https://docs.samsungknox.com/admin/efota-one/before-you-start-intune.htm). Dieser Blog folgt im Wesentlichen dieser Anleitung.

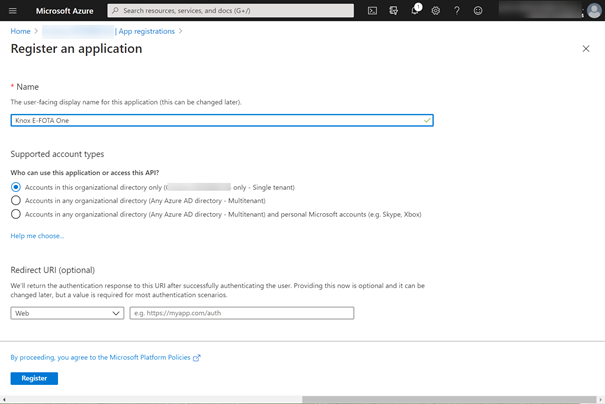

Zunächst muss die App in AAD registriert werden. Am besten benutzt man das Azure Portal (portal.azure.com). Unter Azure Active Directory – App registrations – New registration kann dann eine neue App registriert werden.

Auf der Registrationsseite wird der Name der App festlegt, hier «Knox E-FOTA One». Die App soll nur in der Organisation bekannt gemacht werden – hier gilt die Option Accounts in this organizational directory only. Im Anschluss wird die App mit Register im AAD registriert.

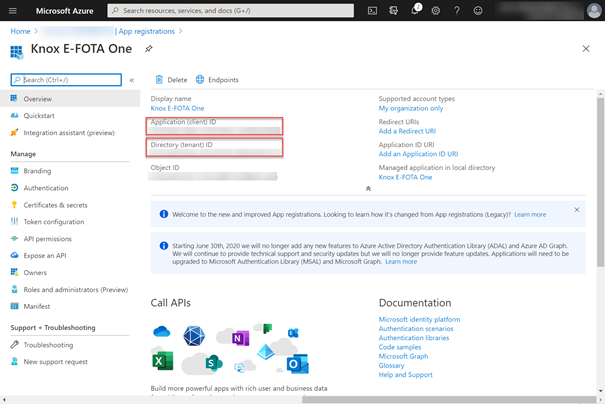

Nach erfolgreichem Registrieren erscheint eine Zusammenfassung der Registrierung. Für die weitere Konfiguration ist es wichtig sich die Application (client) ID und die Directory (tenant) ID zu merken.

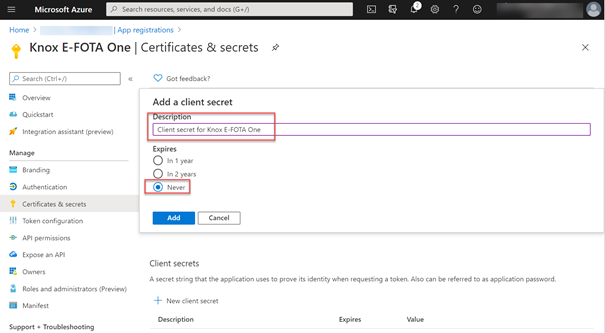

Im nächsten Schritt wird ein Client Secret erstellt. Damit wird sichergestellt, dass nur mit der App kommuniziert werden kann, wenn auch das Client Secret bekannt ist. Um ein Client Secret in AAD für die Knox E-FOTA One App zu erzeugen, geht man über die Eigenschaften der App (vorheriger Screenshot) auf Certificates & secrets und wählt dann die Option New client secret im Abschnitt Client secrets. Unter Descripiton wird eine Bezeichnung angegeben, z.B. «Client secret for Knox E-FOTA On» und einen Zeitraum (Expire). In dem Beispiel setzen wir den Wert auf «never». Mit Add wird das Secret generiert.

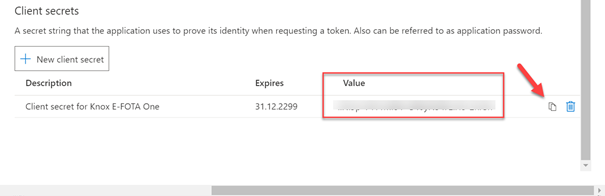

Das generierte Client Secret wird im späteren Verlauf noch benötigt.

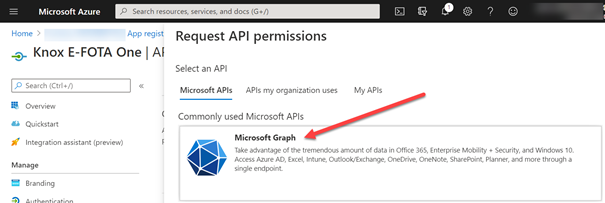

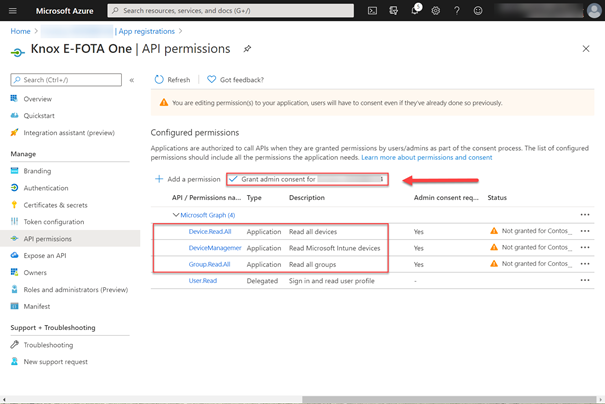

Als letzten Schritt müssen noch API-Berechtigungen festgelegt werden. Der Zugriff auf die Intune Gruppen funktioniert dabei über Microsoft Graph. Hierüber werden die in Intune verwalteten Geräte in E-FOTA bekannt. Es werden folgende Berechtigungen benötigt:

- Device.Read.All.

- Group.Read.All

- DeviceManagementManagedDevices.Read.All

Die Berechtigungen können unter API-Permissions und Add a Permission hinzugefügt werden. Auf der Seite Request API permissions wird Microsoft Graph ausgewählt

Im nachfolgenden Dialog Application Permission auswählen und oben genannte Berechtigungen suchen und mit Add Permission hinzufügen. Ist das erfolgt, müssen die zugeordneten Berechtigungen mit Grant admin consent for <org> bestätigt werden.

An dieser Stelle ist die Konfiguration in AAD soweit abgeschlossen. Die nächsten Schritte müssen in der Samsung Knox E-FOTA Konsole durgeführt werden.

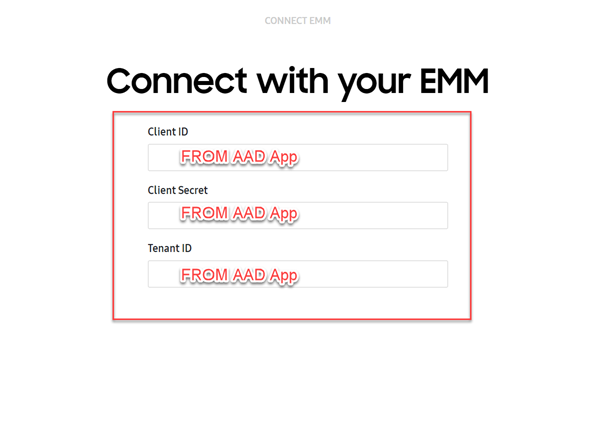

Hier gilt es, in E-FOTA die Verbindung zum korrespondierenden AAD herzustellen. Dies geschieht über die App, welche vorher in AAD angelegt wurde. Nach dem Anmelden in der Samsung Knox Umgebung kann im Bereich E-FOTA über die Auswahl EMM Groups und Connect EMM Microsoft Intune hinzugefügt werden.

Nach klicken auf Microsoft Intune erscheint der «Connect with your EMM Dialog». Die Werte für Client ID, Client Secret und Tenant ID können aus den Eigenschaften der AAD App Know E-FOTA One entnommen werden.

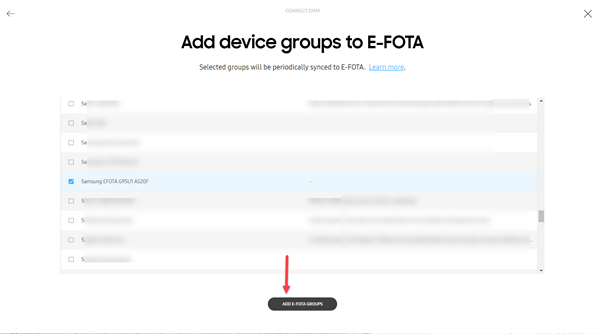

Nach erfolgreichem Registrieren werden die Gerätegruppen aus dem AAD angezeigt.

Hier wählen wir nun die dynamische Gruppe aus, welche am Anfang generiert wurde. Es können später auch weitere Gruppen hinzugefügt werden.

Über die Gruppe werden die darin enthaltenen Geräte in E-FOTA bekannt gemacht. Ein explizites Registrieren der Geräte in Samsung Knox ist nicht notwendig.

Anmerkung zu EMM Gruppen mit E-FOTA:

- Gruppen werden alle 6 Stunden synchronisiert

- Gelöschte Geräte in EMM werden auch von E-FOTA gelöscht

- Werden Geräte in der EMM Gruppe hinzugefügt, werden diese auch automatisch in E-FOTA hinzugefügt.

- Wird ein Gerät in eine andere EMM Gruppe verschoben, passiert dies auch innerhalb der E-FOTA Zuweisungen.

(Managing EMM groups (samsungknox.com))

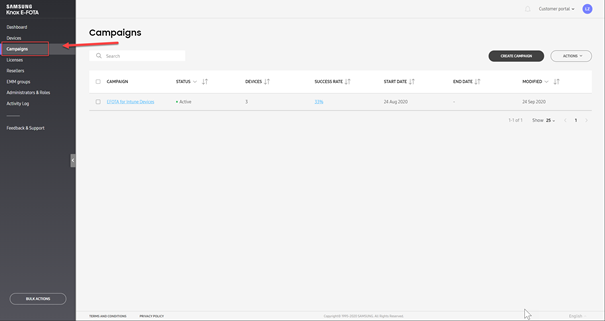

Sind die Geräte im E-FOTA System, so können diese Teil einer Campaign werden. Jede Campaign wiederum kann ein individuelles Einstellungsprofil enthalten. In der E-FOTA Konsole findet sich ein eigener Eintrag zur Campaign.

Mit Create Campaign kann hier eine neue Update-Konfiguration erstellt werden

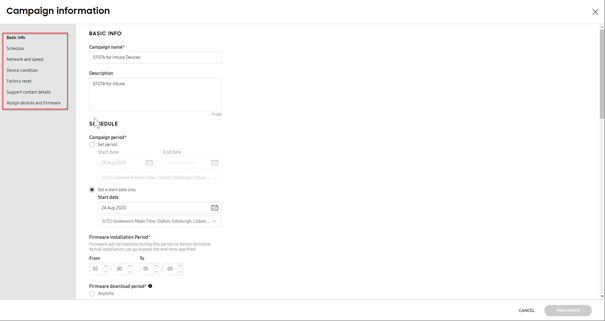

In diesem Beispiel heisst die Campaign ”EFOTA for Intune Devices”. Nach dem Anlegen erscheinen zahlreiche Einstallungen. Diese können je nach Bedarf gesetzt werden.

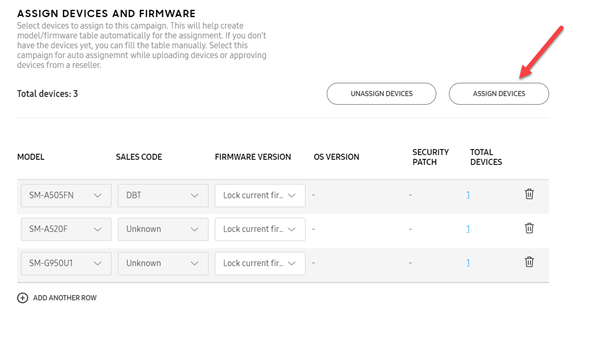

Als letzten Schritt werden die Geräte zugewiesen. Hierzu findet man unter Assign devices and firmware die entsprechende Option, Assign Devices.

Anmerkung zu Firmware Version:

- Bei neu hinzugefügten Geräten kann es mehrere Stunden dauern, bis die Liste verfügbarer Firmware Versionen generiert ist

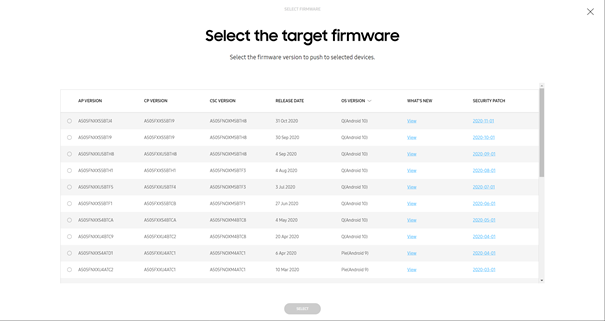

Beispiel: Firmware List A505

(Create a campaign (samsungknox.com))

Nachdem AAD und E-FOTA konfiguriert sind, müssen die Geräte über Microsoft Intune noch entsprechend konfiguriert werden, damit eine Verbindung vom Gerät zum E-FOTA Dienst hergestellt werden kann.

Hier gibt es zwei Möglichkeiten mit Microsoft Intune:

- Die E-FOTA App wird per Intune App-Installation auf die Samsung Geräte installiert. Das Gerät ist dann grundsätzlich bereit in eine Campaign aufgenommen zu werden, jedoch muss der Benutzer die E-FOTA App starten und das Gerät verknüpfen.

- Die zweite Möglichkeit besteht darin den Prozess zu automatisieren. Mit Microsoft Intune können OEMConfig Profile erstellt und konfiguriert werden, die dabei helfen, den E-FOTA Client auf Samsung Geräten zu einzurichten. Dieser Vorgang erfolgt automatisch. Lediglich der E-FOTA Disclaimer muss einmalig bestätigt werden.

Anmerkung: Vorbereitende Schritte zum Erstellen eines OEMConfig Profils finden sich auf (Use OEMConfig on Android Enterprise devices in Microsoft Intune – Azure | Microsoft Docs)

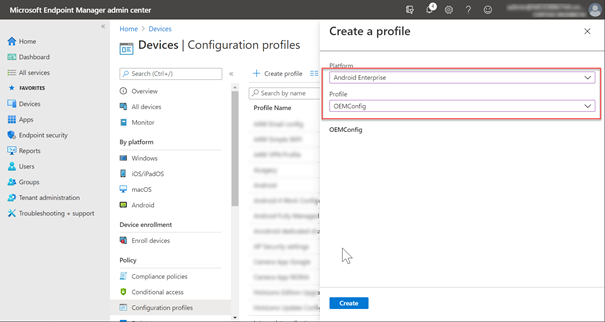

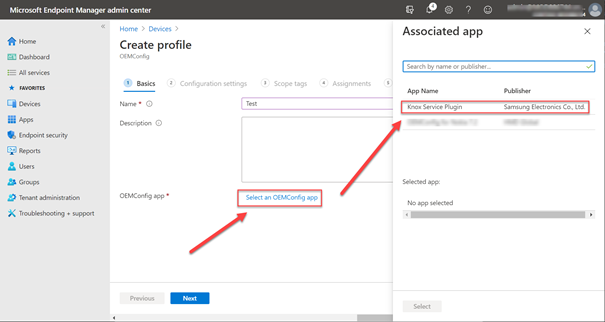

Schauen wir uns die zweite Option näher an. Zuerst muss ein Android Enterprise Configuration Profile mit dem Typ OEMConfig angelegt werden.

Nach der Vergabe eines Namens muss das Knox Service Plugin (KSP) ausgewählt werden. Das KSP verarbeitet die Einstellungen aus dem OEMConfig Profil

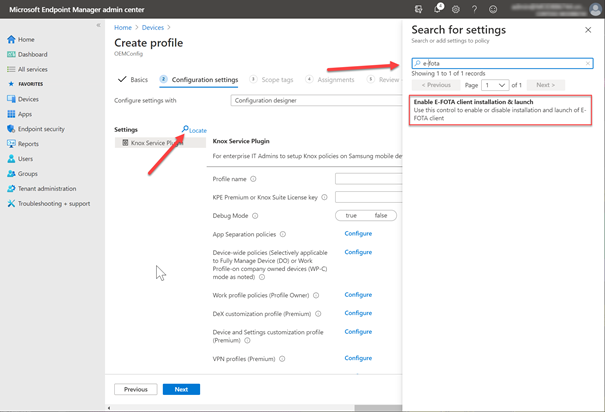

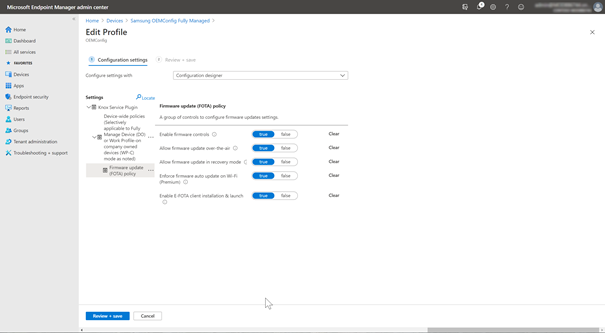

Unter Configuration Settings können dann die E-FOTA speziellen Einstellungen gesucht und konfiguriert werden. Es ist auch möglich, weitere, nicht E-FOTA Einstellungen, hier vorzunehmen. Um die E-FOTA Optionen zu finden, sucht man am besten über den locate Link mit dem Suchbegriff E-FOTA.

Anschliessend können noch die E-FOTA Einstellungen für die Geräte vorgenommen werden.

Der letzte Schritt ist die Zuweisung auf die Gerätegruppe, die automatisch mittels OEMConfig konfiguriert werden soll. Dies erfolgt unter Assignments.

Ist die Zuweisung erfolgt, läuft die Registrierung beim E-FOTA Service und das Setzen der Parameter aus der OEMConfig weitgehendst automatisch ab. Auf dem jeweiligen Gerät selbst ist nicht viel zu sehen. In den System Benachrichtigungen können die Aktionen (u.Z. Installation von E-FOTA) bzw. der Ablauf verfolgt werden.

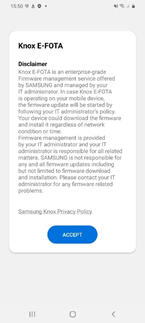

Die einzig notwendige Interaktion ist das Bestätigen des E-FOTA Disclaimers. Nachstehende Screenshots zeigen einige System-Benachrichtigungen.

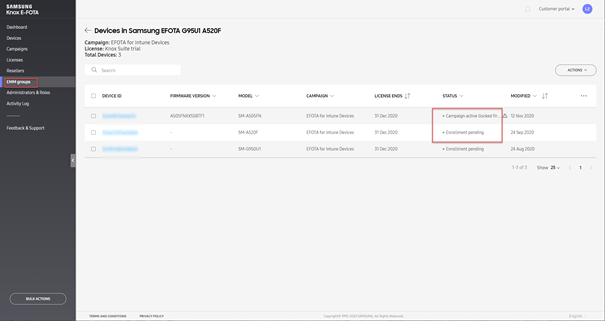

Ist ein Gerät erfolgreich zugeordnet und einer Campaign zugewiesen, erhält es die Update Management Richtlinien aus E-FOTA. Den Stauts der Geräte und deren Zuweisung kann am besten in der E-FOTA Konsole überprüft werden. Ist der Status «Campaign active», so werden die Geräteaktualisierungen mittels E-FOTA verwaltet.

Im Rahmen von Samsung Knox wird granulares Update Management mittels E-FOTA für Samsung angeboten, welches nicht mit Standard EMM Einstellungen umsetzbar ist. Mit AAD, Microsoft Intune und Samsung E-FOTA lassen sich die Stärken der jeweiligen Plattformen jedoch einfach kombinieren.

Weitere Informationen zu E-FOTA unter https://docs.samsungknox.com/admin/efota-common/welcome.htm